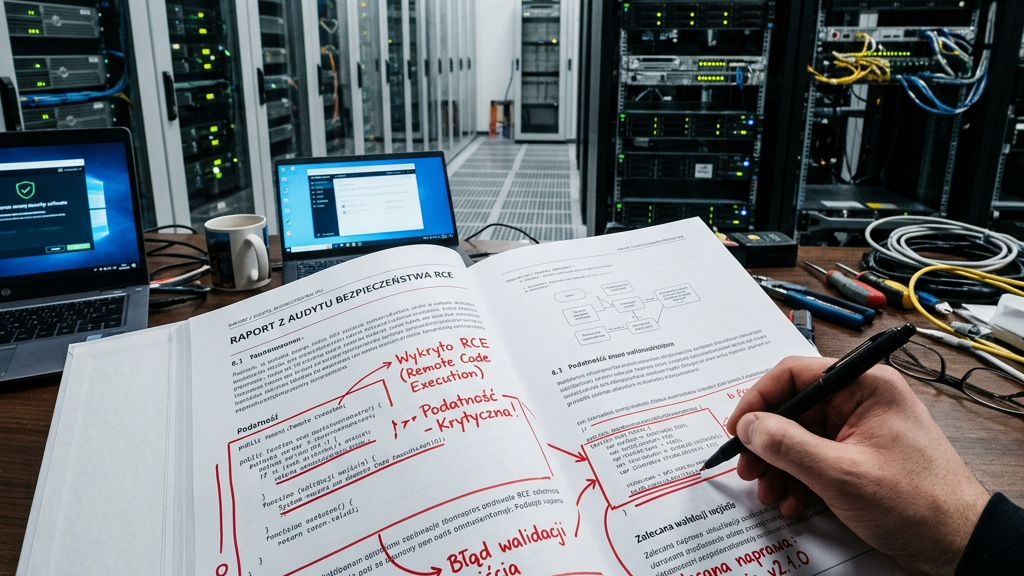

CVE-2026-26110 [2] (w skrócie RCE w parserze Microsoft Office) to kolejny sygnał ostrzegawczy: Microsoft załatał własnie lukę typu 'type confusion’ w Microsoft Office, opisaną jako podatność prowadząca do remote code execution. W praktyce to kolejny przykład, że problemem nie są już wyłącznie „makra”, ale znacznie szersza powierzchnia ataku samego formatu dokumentu i parserów Office.

Traktowanie podpisywania makr jako głównej odpowiedzi na ryzyko ze strony dokumentów to dziś juz podejście mocno archaiczne. Podpisy makr i kodu pozostają oczywiście ważnym elementem kontroli bezpieczeństwa. Ale trzeba sie zastanowic czy 'hacker’ nie wyda tych kilku dolarow na codesigning ?

Aktywny lub niebezpieczny content może kryć się także w innych elementach pliku: relacjach zewnętrznych, osadzonych obiektach, polach, szablonach czy nietypowej strukturze OOXML. Dlatego nadchodzi czas głębokiej sanityzacji dokumentów — nie tylko blokowania makr, ale rozbrajania i rekonstrukcji całego pliku. Sam charakter CVE-2026-26110 dobrze pokazuje, że warstwa „document content” i parsery Office pozostają realnym wektorem wykonania kodu.

Juz nie wystarczy nauczyc uzytkownika 'nie klikaj w linki i nieznane zalaczniki’, trzeba tez nauczyc tego Copilota (lub innych asystentów AI).

Z niecierpliwoscia czekam na połaczenie metod z CVE-2026-0866 [1] (Zombie ZIP) z CVE-2026-26110. Tak, DOCX to jest archiwum ZIP, a ZombieZip sprawi ze bedzie nieczytelny dla antywirusa, EDR i innych zabawek.

Dlatego coraz bardziej sensownym podejściem wydaje się głęboka sanityzacja dokumentów (Content Disarm & Reconstruction) – analiza i rekonstrukcja pliku zamiast prostego blokowania makr.

Być może w wielu procesach biznesowych warto wrócić do pytania, czy zawsze potrzebujemy „bogatych” formatów. Czasem prostszy format — a w niektórych scenariuszach nawet stary, dobry RTF lub inne uproszczone formy wymiany treści — może być rozsądniejszy do zbierania danych, CV czy materiałów od klientów niż pełny, złożony ekosystem nowoczesnych dokumentów Office, Wordów, Powerpointow. Nie dlatego, że jest idealnie bezpieczny, ale dlatego, że ograniczanie złożoności bardzo często ogranicza też powierzchnię ataku.

…obawiam się ze jeszcze wrócę do tego wątku..